Cómo proteger su vida digital

Como las VPN no lo son todo, y como es útil estar mejor informado para proteger tus intereses y, sobre todo, tu privacidad, hemos creado esta sección. Un blog informal y sin pretensiones con noticias e información que esperamos te ayude a comprender mejor los retos de la ciberseguridad.

¿Qué es un broker de datos?

Los datos valen mucho dinero, y estamos empezando a darnos cuenta de ello. Sin embargo, poca gente entiende realmente el mercado de los datos. Esto se debe a que la mayoría de los actores de este sector son bastante discretos, y es fácil entender por qué. ¿Qué es un...

ProtonPass: el gestor de contraseñas de Proton ahora mejor

Proton, empresa pionera en seguridad y privacidad en línea, ha lanzado Proton Pass, un gestor de contraseñas ultraseguro. Esta nueva incorporación se suma a su gama de aplicaciones de privacidad online, que ya incluye las gratuitas Proton VPN, Proton Mail, Proton...

Actualizaciones de las extensiones de navegador de NordVPN

A menudo pasadas por alto y no siempre disponibles en la mayoría de los proveedores, las extensiones de proxy VPN para navegadores son relativamente pocas. NordVPN, la mejor VPN 2024, ha decidido ofrecerlas y las actualiza regularmente para garantizar una solución...

Ingeniería social: Comprensión y protección contra la manipulación

Esta técnica de manipulación psicológica es especialmente eficaz cuando la gente está distraída buscando gangas y puede ser menos consciente de los intentos de estafa. Durante los periodos de compras más concurridos, comprender las sutilezas de la ingeniería social es...

Hackers filtran supuesta base de datos parcial de Facebook Marketplace

Un conocido actor de amenazas IntelBroker ha hecho pública en los foros de Breach una supuesta base de datos de Facebook Marketplace. Afirman que otro individuo, que utiliza el seudónimo "algoatson", ha robado la base de datos de un contratista responsable de la...

¿Puede alguien ver mi navegación por Internet en tu Wi-Fi?

¿Quién no ha preguntado alguna vez por el código Wi-Fi al entrar en una cafetería, en una sala de espera o en casa de un amigo? Es una pregunta sencilla, tan habitual, pero que esconde problemas mucho más profundos de lo que creemos. De hecho, ¿cuántos de nosotros...

Alerta de seguridad: tus datos personales pueden estar en la mayor filtración de la historia: ¡26.000 millones de registros hackeados!

Está claro que el cibermundo es un coladero por el que no paran de filtrarse cosas. Un descubrimiento alarmante acaba de sacudir el mundo de la seguridad informática. Los investigadores han descubierto una base de datos que contiene identificadores de usuario robados...

Bug Bounty: ¿qué es?

Para reforzar nuestra serie de artículos sobre la historia de la piratería informática, hoy exploramos el mundo de las Bug Bounty. Contrariamente a lo que podría pensarse, no se trata de una referencia a un bicho que se tragó una tableta de chocolate, sino a la caza...

¿Me convierto en hacker si utilizo una VPN?

El uso de una VPN se asocia a menudo con actividades de piratería informática. Pero, ¿realmente ocurre esto? A la pregunta de si te conviertes en hacker utilizando una VPN, aquí tienes nuestra respuesta.¿Qué es un hacker? Aclaremos este punto. El término hacker suele...

¿Le protege realmente una VPN de los piratas informáticos?

En un mundo en el que conectarse a una red Wi-Fi pública desprotegida es como caminar por un campo de minas digital, ¿podemos realmente permitirnos privar a los internautas de una herramienta de ciberseguridad tan potente como las redes privadas virtuales?¿Le han...

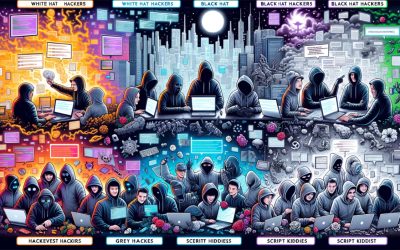

¿Cuáles son los distintos tipos de hackers?

Ah, ¡el famoso tipo de la capucha negra en un sótano oscuro! Genio para unos, azote para otros, el hacker tiene muchas caras, o más bien sombreros. Veamos los distintos tipos de hacker. Un hacker se define generalmente como alguien que utiliza habilidades técnicas...

Historia de la hacking (parte 3/3)

Tercera y última parte de nuestra breve serie de artículos dedicados a la historia de la piratería informática. Si te perdiste las dos primeras partes, puedes encontrarlas aquí para la primera y aquí para la segunda. A lo largo de este artículo, examinaremos las...